本APNIC文摘原標題為Dealing with the undercurrent of unwanted traffic,由Leslie Daigle撰文。

目前業界對「多少不受歡迎訊務算太多」仍未給出統一解答。有鑑於此,Global Cyber Alliance技術長Leslie Daigle利用這篇文章分享IPv4主機通常收到的訊務量,藉此揭露:實際上的不受歡迎訊務可能比你想像的還多、這些訊務持續且來自各處、封鎖所有訊務並非合理的防範手段。

全球網路聯盟(Global Cyber Alliance,GCA)四年前架設全球蜜罐農場(honeyfarm),利用數百個感應器搜集物聯網(Internet of Things,IoT)攻擊性訊務做為分析研究。GCA現在掌握上兆位元的資料,每天蜜罐農場的感應器都捕捉到上百萬次的攻擊。這明確顯示網際網路充滿不受歡迎的訊務,灌進毫無防備的大量裝置。

為了更瞭解IPv4裝置受到的影響,GCA分析蜜罐農場累積5個月的資料,發現在這期間位於全球約200個感應器偵測到來自網際網路超過10%的活躍自治系統(Autonomous System,AS)。雖然有些訊務攻擊規模較小,但這些網路約兩成共向GCA蜜罐農場的感應器發動超過1,000次攻擊。

160日觀測結果

在160日(2021年11月29日至2022年5月8日)間,GCA透過蜜罐農場搜集的資料如下:

- 觀測到來自10,823個AS的攻擊。

- 感應器受到來自2,183個AS、超過1,000筆的攻擊。

- 40個以上觀測到的 AS從超過1,000筆不同IP位址發動攻擊。

- 感應器總共接觸到274,494 筆不同IP位址。

GCA進一步分析此整合資料,試圖找出怎樣算是「不良網路」。

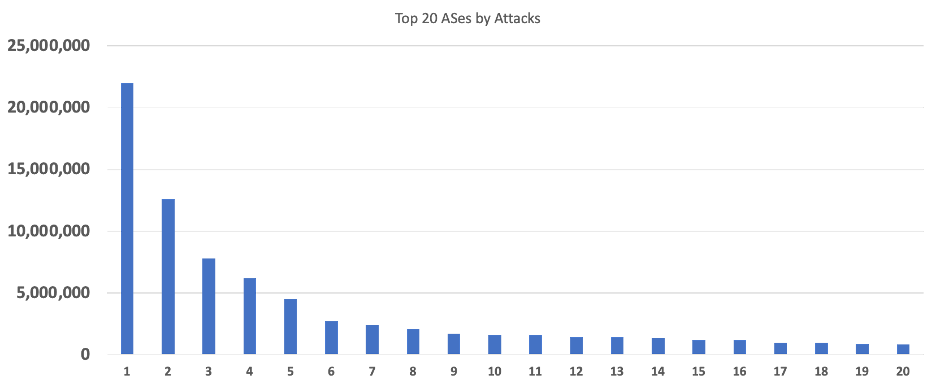

圖一依攻擊數量依序顯示前20個AS。這20個AS總計對GCA的感應器發動超過2千萬筆攻擊,即使是排名後段班的AS,送出的不受歡迎訊務數量也不容小覷。

圖1、攻擊數量前20名的AS

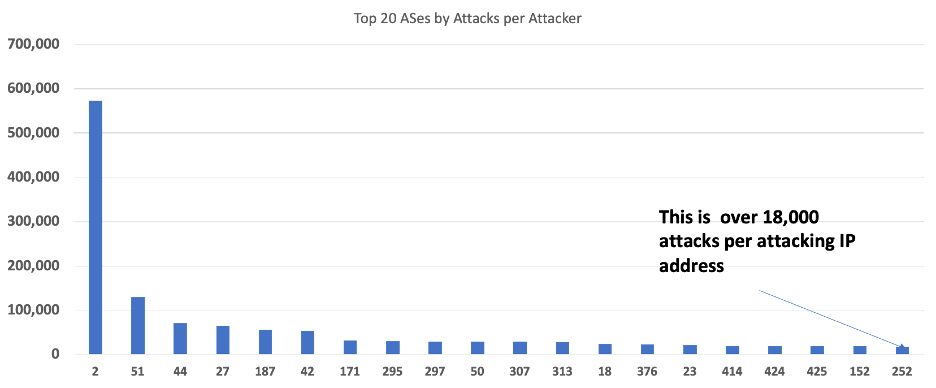

依網路中的主機數量不同,僅觀察攻擊訊務數量可能並非最佳指標。這是因為主機很多的網路即使發送的並非攻擊訊務,仍會發送很多「噪音」訊務。另一個觀測方式,是依不同IP位址(真正惡意方)的強度排序AS。下圖顯示依此方式排出的前20名,雖然第一名的攻擊數量相當可觀,但最後一名也仍有約18,000筆攻擊,並非能輕易忽略的數量。

圖2、每筆攻擊IP的平均攻擊數量:前20名AS

GCA是以攻擊訊務數量排序AS並編號,橫軸顯示的就是此AS編號(並非實際AS號碼)。比較兩張圖表可發現,攻擊訊務最多的AS 1不在每筆IP位址攻擊數量的前20名內。也有攻擊訊務排名非常後面的AS,卻出現在圖二排行榜中。

普通不良行為和惡劣不良行為

此觀測分析的重點不是公開指責特定網路,而是比較網路中的不良行為,以了解哪些是「正常」,哪些則「不應該」。兩張圖表呈現的前20名很明顯都「不應該」,但到底如何訂出「超過就是不應該」的界線?網路維運人員在監控轄下網路時注意的是什麼,他們認為合理的行為又是哪些? GCA的蜜罐農場資料庫中還有更多上述圖表外的攻擊通信期資料,包括攻擊用殭屍網路的命令和控制(command and control)相關資訊。GCA也想知道,資料庫中哪些資料能幫助網路維運人員建立「可接受行為」的業界慣例。

大部分網路安全工作都聚焦於確保主機和邊緣網路自主防衛、抵擋攻擊。在確認網路中沒有使用者名稱和密碼都沿用預設值的裝置後,通常大家的注意力就會轉向封鎖。實際上現在許多網路維運實作就會執行網路層級的封鎖(從AS封鎖連線)。就算不到封鎖AS的程度,大批IP位址封鎖也很常見。這不但會影響很大部分合法網路的使用(神秘的系統失效,使用者只能用手機連線服務、筆記型電腦就不行等),也會影響IP位址的信譽。

信譽通常會有長期影響,例如IPv4位址區段轉手金額就很可能因此遭連累。就算不為其他原因,網路維運人員為了轄下的網路房地產價值,也應該確保IP位址不會無故被借用進行網路犯罪。

在有具體實證下,從邊緣網路精確封鎖已知的威脅來源當然是最佳做法,但現今網路中威脅和攻擊,無論在規模和數量上,都並非單以封鎖能解決。

Leslie Daigle認為,或許是時候將焦點和精力轉向檢視網際網路訊務的暗流,查明惡意訊務的來源。如此一來,就能檢討如何從源頭阻止這些訊務。這種業界自主合作並非無跡可循,路由安全共同協議規範(Mutually Agreed Norms for Routing Security,MANRS)就是很好的先例。

若有興趣了解更多,可由此與GCA聯絡。

*台灣網路資訊中心(TWNIC)與亞太網路資訊中心(APNIC)合作,定期精選APNIC Blog文章翻譯摘要,提供中心部落格讀者了解目前亞太地區網路發展之最新趨勢。原文標題為Dealing with the undercurrent of unwanted traffic。